文章摘要:在信息的海洋里,每一份重要涉密文件都是企业的瑰宝,闪耀着价值的光芒。但在这光芒背后,也潜藏着被窃取的阴影。如何为这些珍宝筑起铜墙铁壁?来,跟随这5个高效方法,让我们在趣味与挑战中,化身为守密高手,为重要涉密文件穿上隐形的安全盔甲,让窥探者无迹可寻,让机密在欢声笑语中安然无恙!1. 加强物理安全①物理隔离:将存放重要文件的区域与其他办公区严格隔离开来,确保只有经过授权的人员才能进入这些区域。②门禁系

在信息的海洋里,每一份重要涉密文件都是企业的瑰宝,闪耀着价值的光芒。但在这光芒背后,也潜藏着被窃取的阴影。如何为这些珍宝筑起铜墙铁壁?来,跟随这5个高效方法,让我们在趣味与挑战中,化身为守密高手,为重要涉密文件穿上隐形的安全盔甲,让窥探者无迹可寻,让机密在欢声笑语中安然无恙!

1. 加强物理安全

①物理隔离:将存放重要文件的区域与其他办公区严格隔离开来,确保只有经过授权的人员才能进入这些区域。

②门禁系统:安装先进的门禁系统,如刷卡门禁、指纹识别或面部识别系统,以限制未经授权的人员进入涉密区域。

③安全储藏:使用保险柜或安全文件柜来保存纸质文件,确保即使办公室无人看管时,文件也能得到妥善保护。

2.借助防泄密软件--洞察眼MIT系统

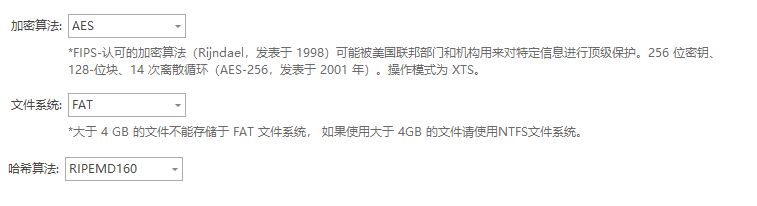

①高强度加密算法:采用先进的加密算法(如AES-256位)对敏感文件进行高强度加密,确保文件在存储和传输过程中的安全性。

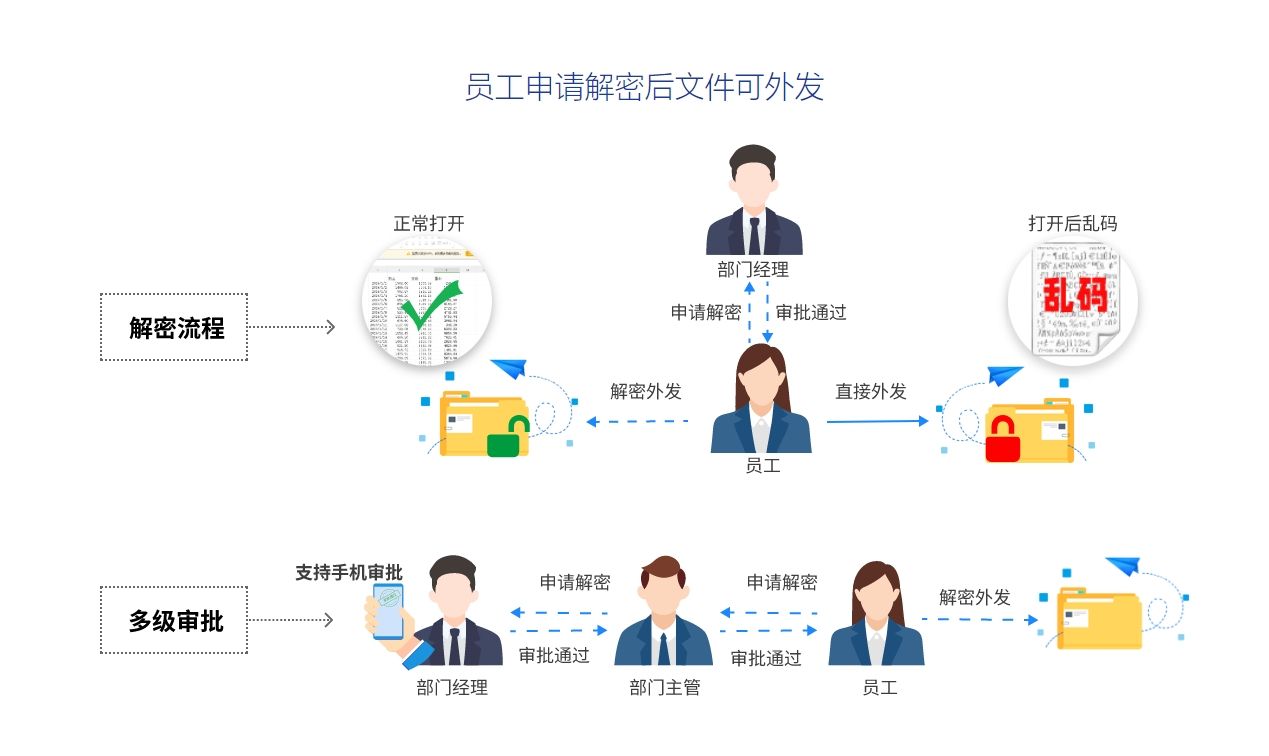

②透明加密体验:支持透明加密技术,用户无需改变使用习惯即可享受加密保护。文件在加密状态下依然可以正常打开、编辑和保存,而加密和解密过程对用户完全透明。

③支持根据用户角色、部门、时间等多种因素设定不同的访问权限。管理员可以灵活配置权限策略,确保只有授权用户才能访问敏感文件。

④实时监控和分析用户的文件操作行为,如文件访问、修改、删除等。

3.访问控制

实施严格的访问控制策略,仅允许特定用户访问敏感信息,并记录所有访问尝试。基于角色的访问控制(RBAC)和最小权限原则是实现这一目标的有效方法。

4. 监控与审计

安装视频监控摄像头,监控重要文件的存放地点,以便发现任何可疑活动并及时响应。

使用专门的审计和监控软件,记录所有对涉密文件的访问和操作情况,以便后续分析和处理。

5. 内部管理与培训

要求所有员工签署保密协议,明确保密责任和义务,对泄密行为进行法律约束。

定期进行保密意识教育,提高员工对涉密文件重要性的认识,了解泄密的危害和后果。

实行离职管理,确保离职员工的访问权限被立即撤销,并回收所有公司财产。