文章摘要:在数字时代,数据安全已成为不可忽视的重要议题。随着信息的快速传播与存储,如何确保敏感信息不被泄露成为每个人和企业面临的挑战。2024年,我们精心筛选了10款电脑加密软件,它们以其卓越的加密技术、全面的功能覆盖以及良好的用户体验,为数据安全筑起了一道坚实的防线。无论你是个人用户,还是企业决策者,这些加密软件都是不容错过的守护数据安全的利器。让我们一起探索这些宝藏,共同守护数字世界的安宁与稳定。1、洞

在数字时代,数据安全已成为不可忽视的重要议题。随着信息的快速传播与存储,如何确保敏感信息不被泄露成为每个人和企业面临的挑战。2024年,我们精心筛选了10款电脑加密软件,它们以其卓越的加密技术、全面的功能覆盖以及良好的用户体验,为数据安全筑起了一道坚实的防线。无论你是个人用户,还是企业决策者,这些加密软件都是不容错过的守护数据安全的利器。让我们一起探索这些宝藏,共同守护数字世界的安宁与稳定。

1、洞察眼MIT系统

文件加密:该系统提供全面的文件加密解决方案,确保企业内部的敏感文件在存储和传输过程中的安全性。无论是文档、图片还是其他类型的文件,都可以通过洞察眼进行加密处理。

邮件加密:除了文件加密外,还支持邮件加密功能。它能够对邮件内容及其附件进行加密,确保邮件在传输过程中的安全性和机密性。

磁盘加密:还具备磁盘加密功能,可以对整个硬盘或特定的分区进行加密,防止未经授权的访问和数据泄露。

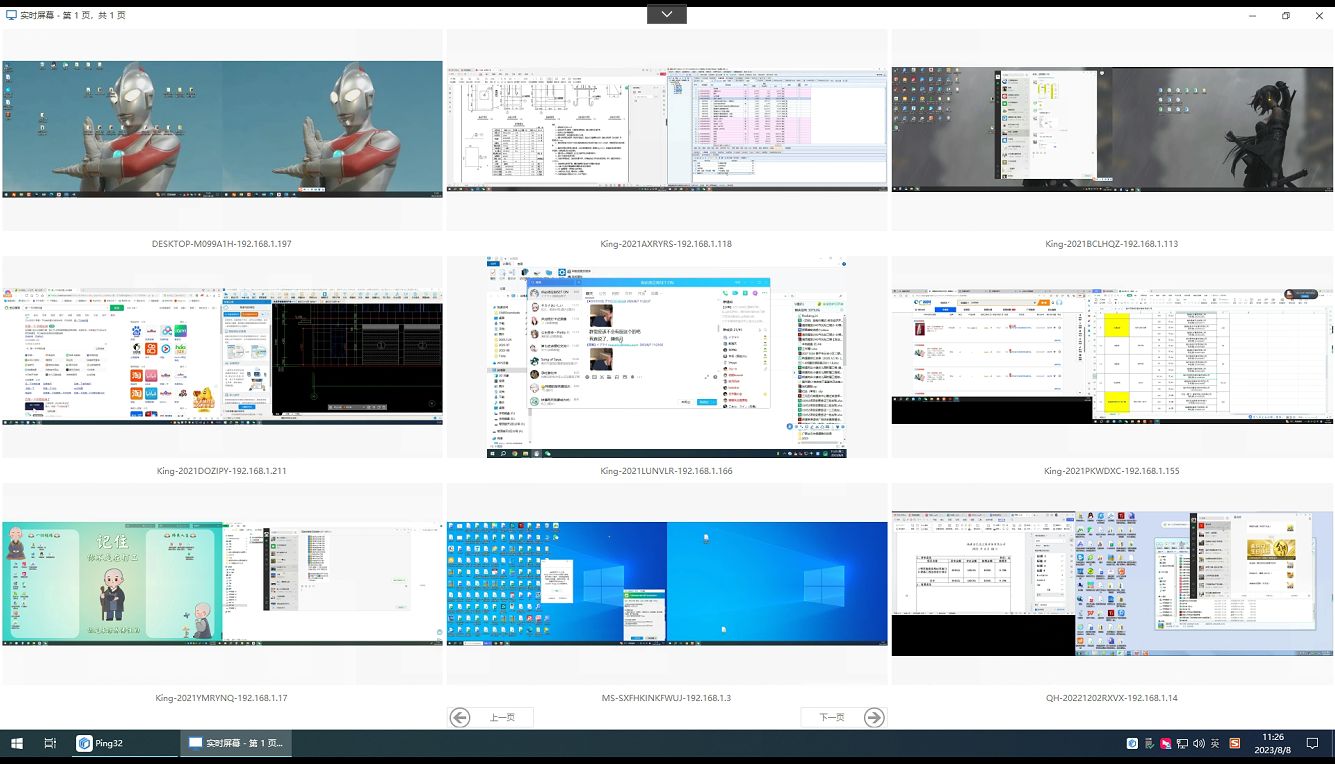

行为监控与审计:系统能够实时监控员工的电脑屏幕、即时通讯内容、邮件收发记录以及文件操作行为。同时,提供详尽的审计日志和报表,帮助管理员全面了解员工的工作状态和操作行为,及时发现并阻止潜在的安全风险。

移动存储管控:该系统还支持对移动存储设备(如U盘、移动硬盘等)的管控,防止敏感数据通过移动存储设备泄露。

适用场景:特别适合对数据安全有高度要求的企业用户,如金融、医疗、科研等领域。

2. VeraCrypt

特点:VeraCrypt是TrueCrypt的继承者,是一款免费且开源的加密软件。它支持多种加密算法和加密模式,包括隐藏卷和假装卷功能,增强了数据在复杂环境下的安全性。同时,VeraCrypt还支持Windows、macOS、Linux等多种操作系统,满足跨平台需求。

适用场景:适用于需要高强度数据保护的个人和企业用户。

3. BitLocker

特点:BitLocker是微软Windows操作系统内置的驱动器加密技术,提供透明的加密体验。它能够加密整个硬盘驱动器或可移动存储设备上的数据,防止数据泄露。此外,BitLocker还支持TPM芯片,提供硬件级别的加密保护,增强安全性。

适用场景:适合企业环境中的数据保护需求,尤其是需要全盘加密的场景。

4. AxCrypt

特点:AxCrypt是一款轻量级的文件加密软件,支持对单个文件或文件夹进行加密,并提供密码保护功能。它还支持与云存储服务(如Dropbox和Google Drive)集成,方便用户在云端存储加密文件。

适用场景:适合个人用户和小型企业,需要快速加密单个文件或文件夹的场景。

5. NordLocker

特点:NordLocker由NordVPN团队开发,使用端到端加密技术保护数据。它支持文件拖放加密,并允许用户在云端和本地存储加密文件。此外,NordLocker还提供简洁易用的用户界面和强大的加密功能。

适用场景:适合需要保护敏感文件的个人和企业用户。

6. Folder Lock

特点:Folder Lock是一款功能全面的文件加密软件,除了文件加密外,还提供文件夹锁定、备份和安全删除功能。它允许用户创建加密的存储“锁柜”,以便安全存储重要文件。

适用场景:适合需要多层次数据保护的用户。

7. Boxcryptor

特点:Boxcryptor是一款跨平台的加密软件,支持多种云存储服务(如Dropbox、Google Drive等)。它能够对存储在云端的文件进行加密,确保数据在云端的安全性。

适用场景:适合需要在云端存储加密文件的用户。

8. Cryptomator

特点:Cryptomator是专为云存储设计的加密软件,支持Windows、Mac OS X和Linux系统。它能够对云端存储的文件进行加密,并提供简单易用的用户界面。

适用场景:适合需要在云端安全存储文件的用户。

9. DiskCryptor

特点:DiskCryptor是一款开源的全盘加密软件,支持对整个硬盘或分区进行加密。它提供多种加密算法供用户选择,并允许用户根据需求进行配置。

适用场景:适合需要高强度数据保护的用户,如个人和小型企业。

10. 7-Zip

特点:虽然7-Zip主要是一款文件压缩工具,但它也支持文件加密功能。用户可以在压缩文件时设置密码保护,以确保数据的安全性。

适用场景:适合需要同时压缩和加密文件的用户。

综上所述,每款电脑加密软件都有其独特的优势和适用场景。在选择时,用户应根据自身需求和实际情况进行综合考虑,以找到最适合自己的加密解决方案。