文章摘要:在数字化办公日益普及的今天,U盘作为便携的数据存储设备,为企业带来了极大的便利。然而,U盘的使用也带来了数据泄露的风险。为了确保企业数据的安全,实现U盘拷贝文件的管控显得尤为重要。本文将介绍四种有效的策略,帮助企业一举搞定U盘拷贝文件管控。方法一:数据加密数据加密是防止U盘数据泄露的第一道防线。通过使用专业的加密软件,如Windows内置的BitLocker、VeraCrypt等,可以对整个U盘或

在数字化办公日益普及的今天,U盘作为便携的数据存储设备,为企业带来了极大的便利。然而,U盘的使用也带来了数据泄露的风险。为了确保企业数据的安全,实现U盘拷贝文件的管控显得尤为重要。本文将介绍四种有效的策略,帮助企业一举搞定U盘拷贝文件管控。

方法一:数据加密

数据加密是防止U盘数据泄露的第一道防线。

通过使用专业的加密软件,如Windows内置的BitLocker、VeraCrypt等,可以对整个U盘或特定敏感文件进行加密处理。

加密后的U盘在未经授权的情况下,即使被窃取也无法读取其中数据,从而有效保障数据的安全。

方法二:借助洞察眼MIT系统

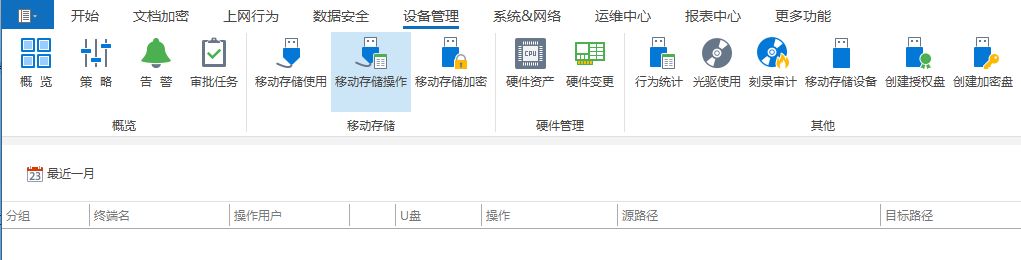

系统能够实时监控电脑上U盘的插拔情况,包括U盘的名称、容量、插拔时间等信息。这一功能使得管理人员能够清晰地了解U盘的使用情况,及时发现并阻止潜在的非法拷贝行为。

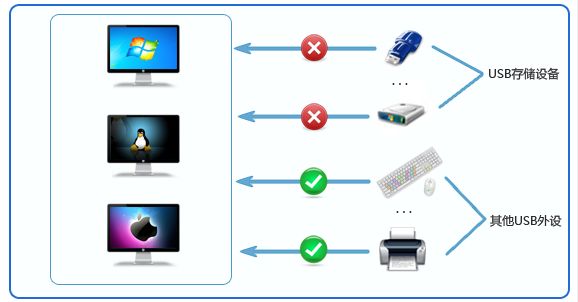

支持对文件拷贝行为的精细控制。管理人员可以设定规则,禁止或限制特定文件类型、大小或存储位置的文件被拷贝到U盘。

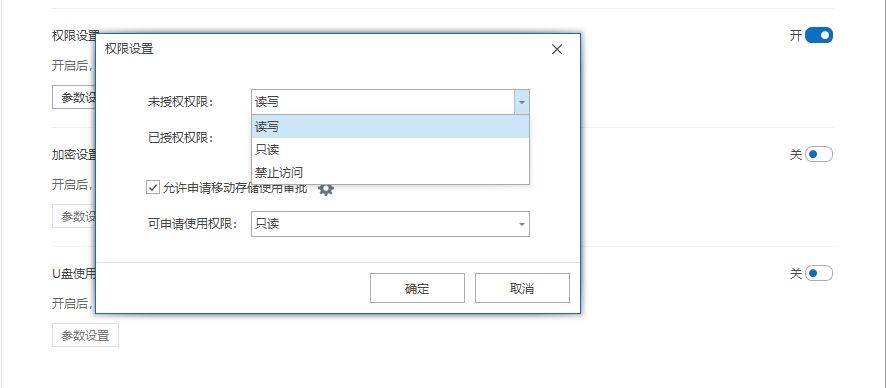

通过细致的权限设置,系统确保只有授权用户才能对敏感文件进行访问和操作。对于U盘的使用,系统同样支持权限管理,可以设定哪些用户可以使用U盘,以及他们可以使用U盘进行哪些操作(如读取、写入、格式化等)。

系统支持U盘白名单与黑名单功能。管理员可以指定信任的U盘或设备为白名单,允许它们在企业网络中使用;同时,也可以将某些U盘或设备加入黑名单,禁止它们在企业网络中出现。

方法三:实时监控与审计

实时监控:使用实时监控工具跟踪U盘的插入、文件读写操作,及时发现异常活动。这有助于管理员及时发现并阻止潜在的非法拷贝行为。审计日志:启用系统审计日志,记录所有U盘相关的操作,包括插入、拔出、文件读写等详细信息。这些记录有助于后续检查,并在数据泄露事件发生后迅速追踪到源头。

方法四:物理限制

物理限制是一种更为彻底的防拷贝方法。具体实现方式包括:USB端口封闭器:使用专用的USB端口封闭器插入USB端口,只有在特定条件下才能由授权人员解锁。这从根本上切断了U盘与计算机之间的数据传输路径。

专用U盘读写器:使用只能读取不能写入的U盘读写器,限制U盘的写入功能。这样可以防止数据被非法拷贝到U盘中。

通过这四步策略的实施,企业可以构建起一道坚固的数据安全防线,确保企业数据的安全无忧。同时,企业还应定期对员工进行数据安全培训,提高员工的数据安全意识,共同维护企业的数据安全。