文章摘要:在当今数字化的科技浪潮中,源代码无疑是软件企业、研发团队最为核心的资产之一。它凝聚着无数开发者的智慧与心血,承载着产品的核心竞争力。然而随着网络环境的日益复杂,源代码面临着诸如被窃取、篡改、泄露等诸多安全风险,一旦出现问题,将会给企业带来难以估量的损失。因此采取有效的源代码加密方法来守护其安全就显得迫在眉睫。接下来就为大家详细介绍五种实用的源代码加密方法,助力企业筑牢源代码安全的防护墙,快来一起了

在当今数字化的科技浪潮中,源代码无疑是软件企业、研发团队最为核心的资产之一。

它凝聚着无数开发者的智慧与心血,承载着产品的核心竞争力。然而随着网络环境的日益复杂,源代码面临着诸如被窃取、篡改、泄露等诸多安全风险,一旦出现问题,将会给企业带来难以估量的损失。

因此采取有效的源代码加密方法来守护其安全就显得迫在眉睫。接下来就为大家详细介绍五种实用的源代码加密方法,助力企业筑牢源代码安全的防护墙,快来一起了解一下吧。

一、部署洞察眼 MIT 系统

透明加密:采用透明加密技术的系统能在不影响员工正常使用源代码的前提下,对源代码进行实时加密处理。比如员工在编辑、保存或传输源代码时,系统会自动完成加密,无需员工额外操作。加密后的代码在本地打开时自动解密,上传或存储时则保持加密状态,确保代码在传输和存储过程中的安全性。

权限管理:可以通过设置不同的用户角色和权限,精确控制源代码的流转范围。例如企业可根据组织机构设置不同的文件安全域,为开发人员、测试人员、项目经理等不同角色赋予相应的操作权限,如开发人员可能只有在本地开发环境的读写权,而项目经理有更高权限,可查看所有项目源代码等。

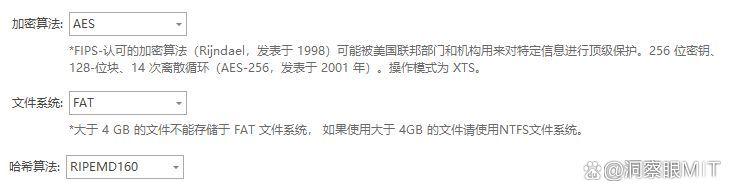

高强度加密算法:系统采用先进的加密算法(如 AES 等)对源代码进行加密,确保加密后的代码在存储和传输过程中具有较高的安全性,即使数据被非法获取,攻击者也难以破解。

文件外发管理:对于需要外发的源代码文件,可以设置使用期限、打开次数、是否允许打印和复制等限制,确保源代码在特定条件下使用,超出条件则自动失效,以此保障外发源代码的安全性。

二、施网络隔离与访问控制

在企业内部的网络环境中,通过防火墙、访问控制列表(ACL)以及虚拟局域网(VLAN)等技术,将存放源代码的服务器所在网络区域与外部网络进行严格隔离。只允许经过授权的开发、运维等相关人员所在的网络终端访问源代码服务器,并且可以进一步细化访问权限,例如限制特定人员只能读取、部分人员可以修改等,从网络层面构筑起源代码安全的防护屏障,减少外部网络攻击和内部非法访问的风险。

三、应用数字证书加密

为源代码文件颁发数字证书,例如通过权威的证书颁发机构(CA)获取数字证书后,利用相关加密工具结合数字证书对源代码进行加密。只有拥有对应数字证书私钥的团队成员才能解密并使用源代码,同时数字证书还能验证文件的来源和完整性,确保代码在传输和存储过程中未被篡改,在涉及多方合作开发、代码共享等场景下能有效保障源代码的安全性和可信度。

四、进行文件隐藏与伪装

开发团队可以借助专门的文件隐藏工具或者编写脚本实现将源代码文件进行隐藏,使其在常规的文件浏览中不易被发现。同时,还可以对文件进行伪装,比如将源代码文件的扩展名修改为常见的非代码文件扩展名,让非法获取者难以识别其真实内容。当然,这种方法只是一种辅助性的手段,通常需要结合其他加密方法共同使用,增加源代码被发现和破解的难度。

五、建立严格的人员权限管理制度

企业要制定完善且严格的人员权限管理制度,明确规定不同岗位、不同级别人员对源代码的访问、操作权限范围。例如,新入职的开发人员可能只能访问自己负责模块的源代码,且在一定监督机制下进行修改;高级开发人员则可以有更广泛的权限,但也需遵循相应的审批流程才能进行关键代码的改动、外发等操作。同时,定期对人员权限进行审核和调整,确保权限与实际工作需求相符,从制度层面保障源代码的安全使用和管理。