文章摘要:在当今数字化飞速发展的时代,企业数据已然成为核心资产,其中包含着大量商业机密、客户信息以及关键业务资料等。然而,数据泄密的风险也如影随形,时刻威胁着企业的生存与

在当今数字化飞速发展的时代,企业数据已然成为核心资产,其中包含着大量商业机密、客户信息以及关键业务资料等。

然而,数据泄密的风险也如影随形,时刻威胁着企业的生存与发展。为了筑牢数据安全的防线,选择一款合适的企业数据防泄密软件至关重要。

市面上有着众多功能各异的数据防泄密工具,下面就为大家介绍 6 款能全方位满足企业管理需求的数据防泄密软件。

1、洞察眼 MIT 系统

数据加密:运用智能加密技术,自动识别并加密敏感文件,支持全盘加密、文件加密、文件夹加密等多种模式。加密过程对用户透明,不影响正常使用,确保数据在存储和传输过程中即使被非法获取也无法读取。

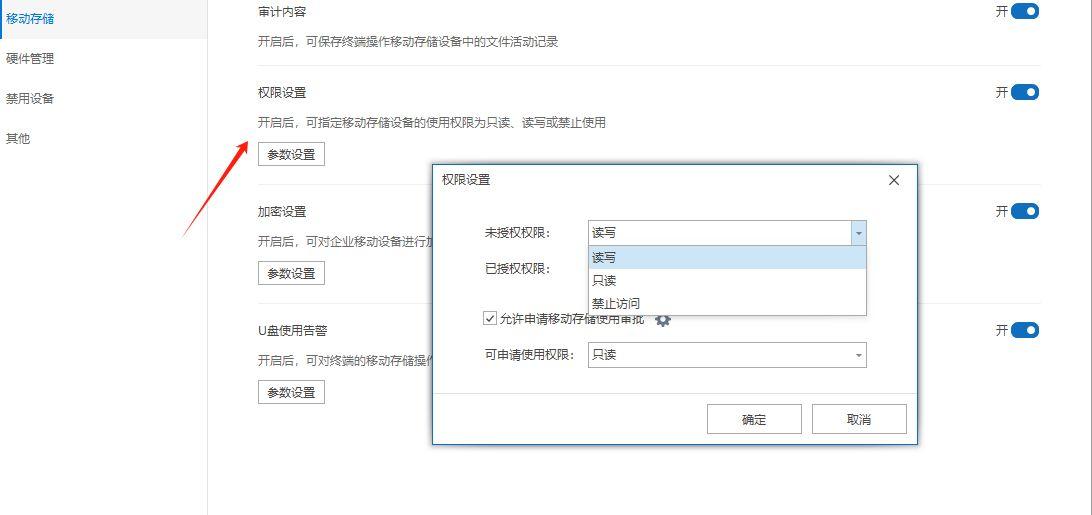

权限管理:进行精细化的权限控制,管理员可依据员工角色和业务需求,对文件的读取、编辑、复制、打印等操作进行细粒度权限设置,确保只有授权人员可以访问敏感信息,防止越权访问。

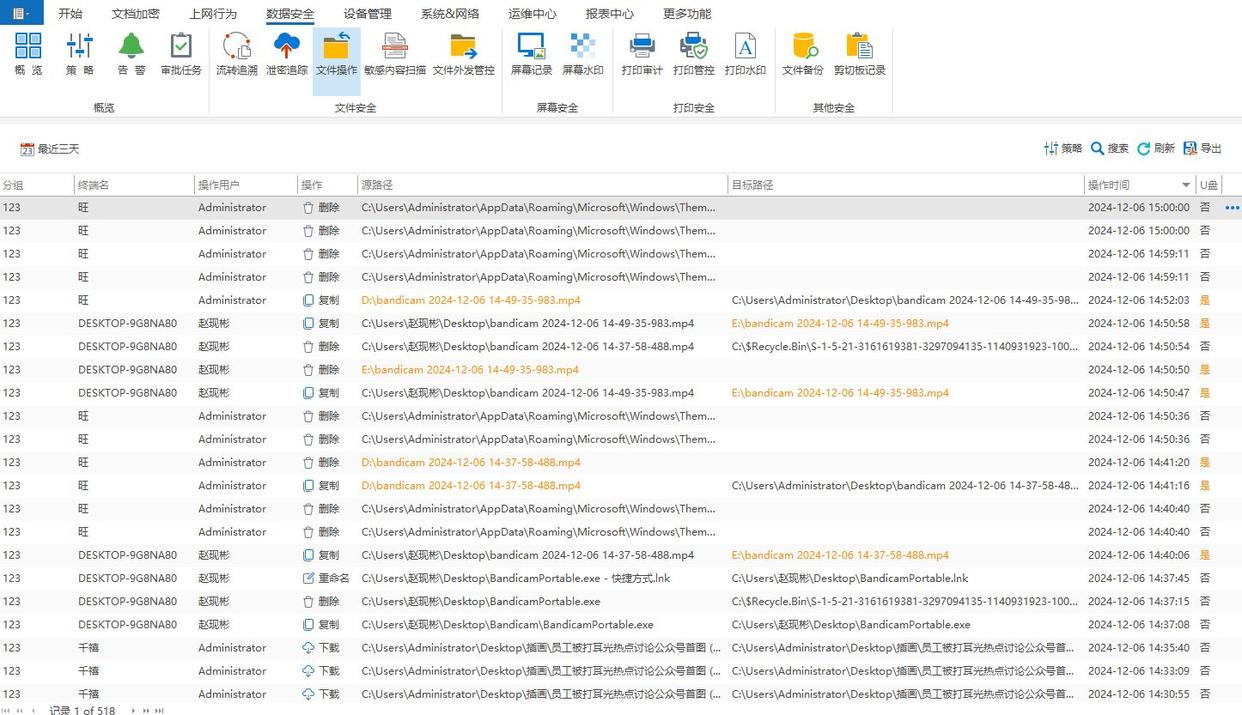

实时监控与审计:对网络中的数据传输进行实时审计,包括文件传输、邮件发送、即时通讯等,识别并记录所有涉及敏感数据的活动,如访问、修改、删除等,便于事后追溯和分析。

外发管控:对需要外发的数据进行严格管理,可禁止指定程序外发文件,或者对外发的文件设置打开次数、有效期天数、禁止打印、禁止复制、禁止截屏等限制条件,确保外发数据的安全。

敏感数据识别:通过预设的敏感数据规则,如关键字、文件类型、大小等,识别出包含敏感信息的文件或邮件,也可利用深度内容分析技术,挖掘隐藏在复杂文档结构、代码中的关键数据。

2、Axway SecureTransport

安全文件传输保障:专注于企业数据在不同系统、不同网络环境之间的传输安全,采用先进的加密技术(如 SSL/TLS 加密协议等)对传输中的文件进行加密处理,确保数据在传输过程中不会被窃取、篡改,无论是企业内部不同部门之间的数据传递,还是与外部合作伙伴、客户之间的文件交换,都能在安全可靠的加密通道中进行。

传输端点认证与授权:在数据传输的起始端和接收端,都要求进行严格的认证与授权操作,通过多因素认证(如用户名 / 密码、数字证书、硬件令牌等)的方式确认传输双方的合法身份,只有经过授权的端点才能发起和接收数据传输请求,防止非法端点接入传输流程,保障数据传输的合法性和安全性。

3、OneLogin

单点登录便捷与安全:通过单点登录功能,让用户使用一组凭据即可访问多个与数据相关的应用和系统,大大提高了登录的便捷性,同时采用先进的安全技术确保单点登录过程的安全性,如加密传输登录信息、验证用户设备合法性等,防止因登录环节的安全漏洞导致数据被非法访问。

多因素身份认证强化:支持多种多因素身份认证方式(如短信验证码、硬件令牌、生物识别等),企业可以根据自身需求灵活选择和配置,在用户访问数据时,通过多因素认证进一步强化身份验证环节,有效抵御密码泄露、账号被盗用等风险,确保只有真正合法的用户能够获取数据访问权限。

4、Cohesity DataProtect

超融合数据保护架构:基于超融合架构,将数据备份、恢复、归档等多种功能融合在一个统一的平台上,为企业提供一站式的数据保护解决方案,简化了数据管理流程,降低了管理成本,同时通过整合资源,提高了数据保护的效率和性能,方便企业更好地应对数据安全挑战。

智能数据索引与快速恢复:运用智能数据索引技术,对备份的数据进行快速索引,当企业需要恢复数据时,能够迅速定位到所需数据的位置,实现快速恢复,大大缩短了数据恢复时间,提高了业务连续性保障能力,尤其适用于处理海量数据的恢复需求,为企业节省时间成本。

5、Zerto Virtual

数据复制与备份保障:专注于为企业数据提供可靠的复制和备份功能,通过实时或定时的数据复制机制,将企业关键数据从源端复制到目标端(可以是本地的备用存储设备,也可以是异地的数据中心等),确保在发生数据丢失、损坏、灾难事件(如自然灾害、系统故障等)时,能够快速从备份中恢复数据,保障企业数据资产的完整性和业务的连续性。

连续数据保护(CDP)特性:具备连续数据保护特性,能够记录数据在一定时间范围内的每一次变化状态,类似于为数据创建了多个时间点的快照,当需要恢复数据时,可以精确选择恢复到某个特定的时间点,最大限度地减少因数据丢失或损坏造成的损失,满足企业对数据高精度恢复的需求。

6、Rubrik Cloud

云原生数据保护策略:专为云环境打造,采用云原生架构,能无缝适配主流的云平台(如 AWS、Azure、Google Cloud 等),针对企业存储在云端的数据,制定灵活且高效的保护策略,涵盖数据备份、恢复、加密以及访问控制等多方面,确保云端数据在复杂的云生态系统中安全无忧。

自动化数据分类与策略应用:借助机器学习和自动化分析技术,对企业的海量云数据进行分类,依据数据的类型(如文档、图像、数据库等)、敏感程度(如机密、一般等)以及业务关联等因素,自动匹配相应的保护策略,例如对敏感的财务数据自动加密并严格限制访问,减少人工配置的繁琐,提高数据安全管理效率。