文章摘要:源代码是软件项目的 “命门”—— 凝聚着开发团队的心血,藏着产品的核心逻辑,一旦泄密,轻则被抄袭仿制,重则让企业陷入竞争劣势、蒙受经济损失,甚至引发法律纠纷。可

源代码是软件项目的 “命门”—— 凝聚着开发团队的心血,藏着产品的核心逻辑,一旦泄密,轻则被抄袭仿制,重则让企业陷入竞争劣势、蒙受经济损失,甚至引发法律纠纷。

可很多时候,泄密往往源于一个疏忽:没关的代码仓库、随意插入的 U 盘、误提交的敏感信息。

其实防护不用复杂技术,简单几招就能筑牢防线。下面分享 5 个超实用的源代码防泄密方法,轻松上手,赶紧码住,守护你的核心技术资产!

一、部署洞察眼 MIT 系统构建全流程防护

功能:

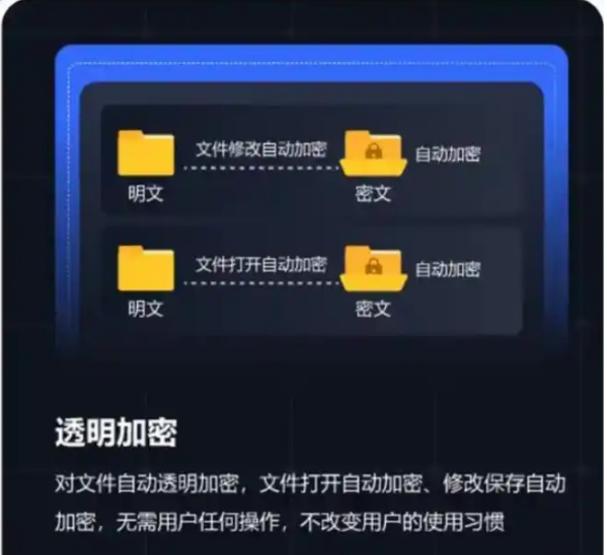

自动实时加密:采用透明加密技术,可自动识别多种编程语言的源代码文件,在后台进行无感加密。加密过程对开发者完全透明,不影响其在开发工具中的正常操作,文件打开时自动解密,修改保存时自动加密。

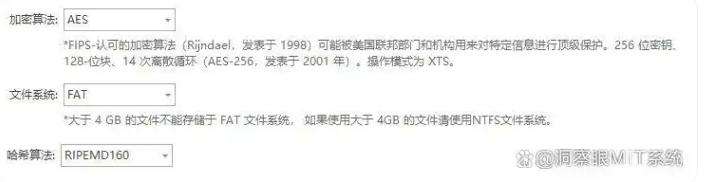

多种加密算法支持:支持 AES-256、国密 SM4 等多种高强度加密算法,密钥定期轮换,满足不同企业对加密强度的需求,确保源代码的安全性。

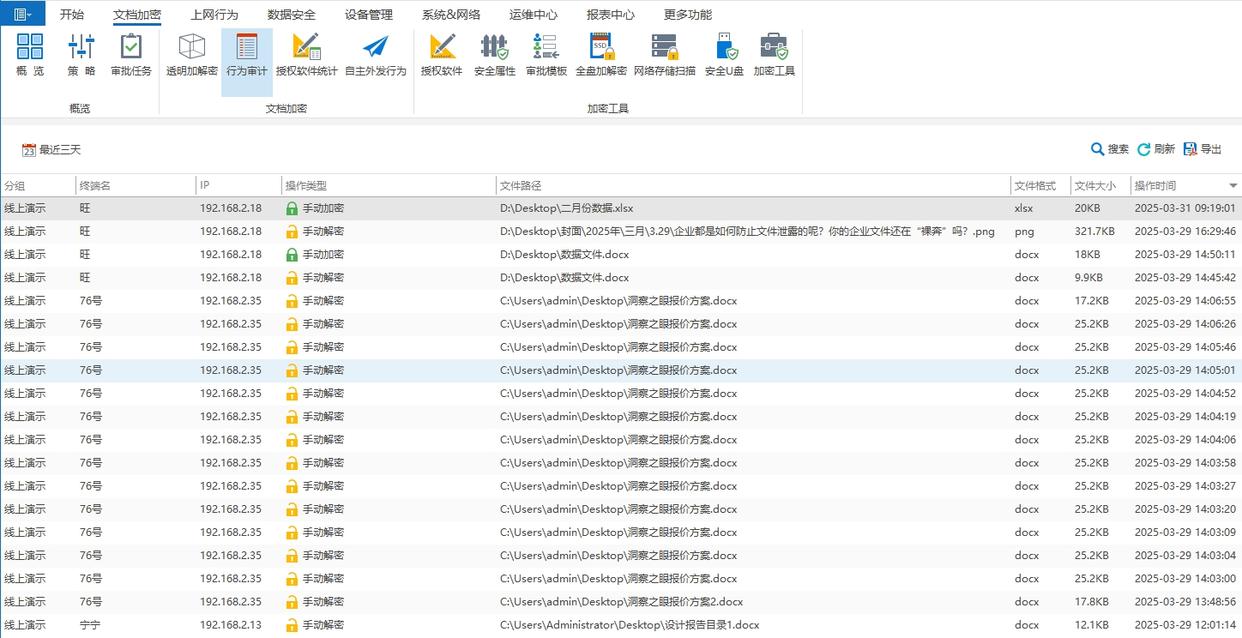

行为审计:实时监控代码操作行为,记录创建、修改、复制、下载、外发等操作,对 “批量打包代码”“通过私人邮箱传输代码” 等异常行为自动告警并阻断。

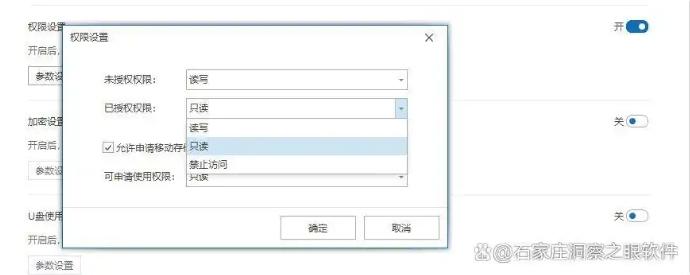

权限管理:根据员工部门、岗位等分配不同权限,如测试人员仅能读取代码,开发人员可编辑,项目经理拥有完全权限等,通过 RBAC(基于角色的访问控制)和 ABAC(基于属性的访问控制)技术实现。

防护效果:实现源代码从创建到传输的全生命周期防护,同时防范内部违规泄露与外部窃取;权限精细化管控减少代码暴露面,操作日志可追溯,便于快速定位泄密源头,适配企业级规模化开发场景。

二、启用开发设备 USB 端口与外设管控

功能:

通过终端管理工具(如奇安信天擎、火绒终端安全)对开发电脑的 USB 端口进行管控,设置 “仅允许授权 USB 设备接入”,未登记的 U 盘、移动硬盘等设备插入后无法读取或写入数据;禁止开发设备使用蓝牙、红外、HDMI 等外设接口传输文件,切断物理泄密渠道;对授权的 USB 设备设置 “只读模式”,仅能从设备读取数据,无法将源代码拷贝到外部存储,同时记录所有外设接入与数据交互日志。

防护效果:从物理层面阻断源代码通过外部设备泄露的路径,避免开发者私自拷贝代码带出企业;外设操作日志可追溯,便于事后核查异常设备接入行为,适合企业研发部门对开发设备的集中管控。

三、采用代码提交前敏感信息扫描

功能:

在代码仓库(如 Git、SVN)中配置敏感信息扫描工具(如 GitGuardian、SecretScanner),开发者提交代码前,工具自动扫描代码中是否包含硬编码的密钥、Token、数据库账号密码、API 接口密钥等敏感信息;若检测到敏感信息,立即阻断代码提交,并弹窗提示敏感信息位置,引导开发者将敏感信息迁移至加密配置中心(如 Spring Cloud Config、Apollo);支持自定义敏感信息规则,可根据企业业务需求添加专属敏感信息识别模板。

防护效果:提前拦截包含敏感信息的代码提交,避免因开发者疏忽导致核心配置泄露,进而引发代码仓库被非法访问或 API 被滥用;引导开发者养成规范存储敏感信息的习惯,从源头减少代码安全隐患。

四、搭建代码访问审计与追溯系统

功能:

部署代码访问审计系统(如阿里云 CodeAudit、华为云 CodeArts Audit),记录所有用户访问代码仓库的行为,包括访问时间、访问 IP、操作类型(查看、下载、修改、删除)、访问代码模块等信息;对高频次访问核心代码、异地 IP 访问代码仓库、批量下载代码等异常行为,自动生成审计报告并推送告警信息给管理员;支持按时间、用户、操作类型等维度查询审计日志,便于事后追溯泄密事件的完整过程。

防护效果:实现代码访问行为的全程可监控、可追溯,管理员能实时掌握代码仓库的访问动态,及时发现潜在泄密风险;审计日志为泄密事件调查提供关键证据,帮助快速锁定责任人,适合对代码安全有严格合规要求的企业。

五、实施开发人员离职代码权限回收机制

功能:

建立开发人员离职流程规范,在员工提交离职申请后,立即冻结其代码仓库的 “推送”“删除” 权限,仅保留 “拉取” 权限用于工作交接;明确离职人员的代码交接清单,要求其将负责模块的代码文档、开发笔记、权限说明等资料整理后,通过企业指定渠道移交对接人员;在员工离职当日,完全回收其所有代码相关权限,包括代码仓库账号、开发环境账号、配置中心访问权限等,并删除其开发设备中的本地代码备份;离职后 72 小时内,核查代码仓库的访问日志,确认无异常操作记录。

防护效果:防止开发人员离职时私自拷贝、删除或篡改代码,避免因人员流动导致源代码泄露;规范的交接与权限回收流程,保障代码资产的完整性与安全性,适配企业人员变动频繁的开发团队。

以上 5 个源代码防泄密方法,覆盖了物理设备、代码提交、访问审计、人员管理等多个关键维度,操作简单易落地,无论是中小型开发团队还是大型企业研发部门,都能根据自身需求灵活应用。将这些方法融入日常开发管理,就能为源代码构建全方位的安全防护网,有效规避泄密风险!