本文为您提供 “七种方法保护企业数据防泄密” 相关的内容,其中有: “科普|企业如何做好防泄密?七种方法保护企业数据防泄密”, 等内容。。文章摘要:

1、科普|企业如何做好防泄密?七种方法保护企业数据防泄密

在当今数字化飞速发展的时代,数据已然成为了企业乃至个人最为宝贵的资产之一。

从商业机密、客户信息到个人隐私,每一份数据都承载着不可忽视的价值。然而随着网络环境的日益复杂以及数据传播途径的愈发多样,数据面临着前所未有的泄密风险。

2025 年数据安全更是被提升到了至关重要的位置,如何实现数据的保密性成为了大家共同关注且亟待解决的问题。

接下来我们将为你详细讲解七种方法,助力你筑牢数据安全的防线,守护好珍贵的数据资产。

方法一、部署洞察眼 MIT 系统

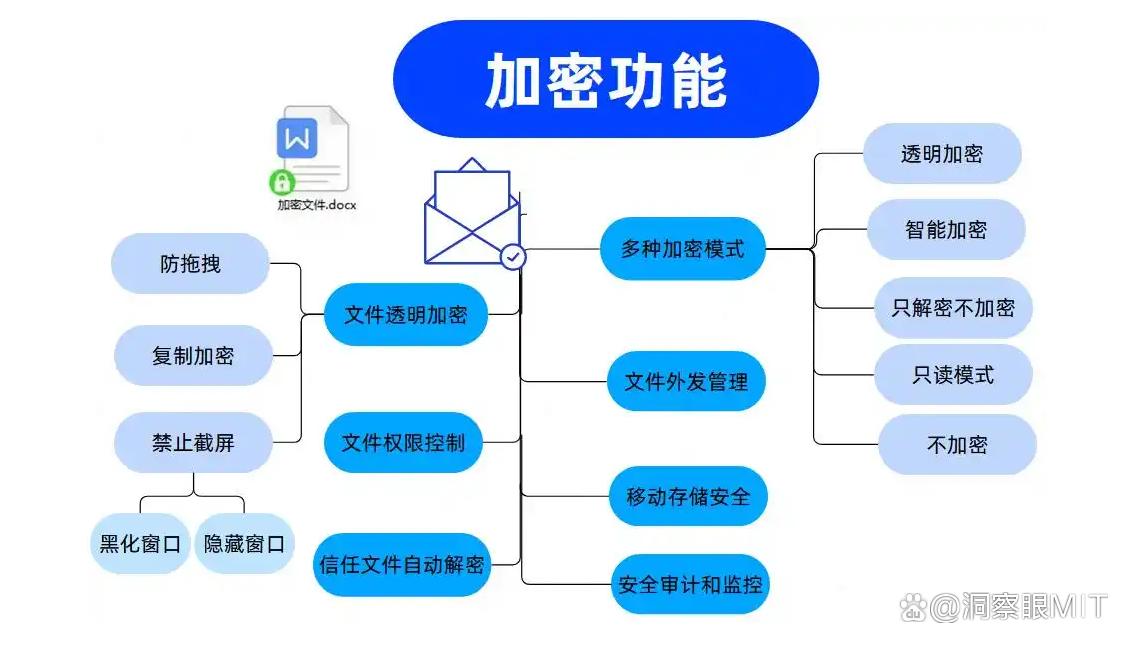

加密防护:该系统采用先进的加密算法,对各类数据文件进行透明加密。无论是存储在本地硬盘、服务器上的数据,还是在网络传输过程中的数据,都能被自动加密成密文形式,只有经过授权的用户凭借相应密钥才能解密查看,从根源上防止数据被窃取后能被轻易解读。

权限精细管理:可以依据企业内部不同部门、不同岗位的职责需求,为每个用户或用户群体精细地划分数据访问权限。例如,研发部门对核心技术资料拥有读写权限,而市场部门可能仅有查看权限,通过这种严格的权限管控,避免内部人员因权限滥用而导致数据泄密。

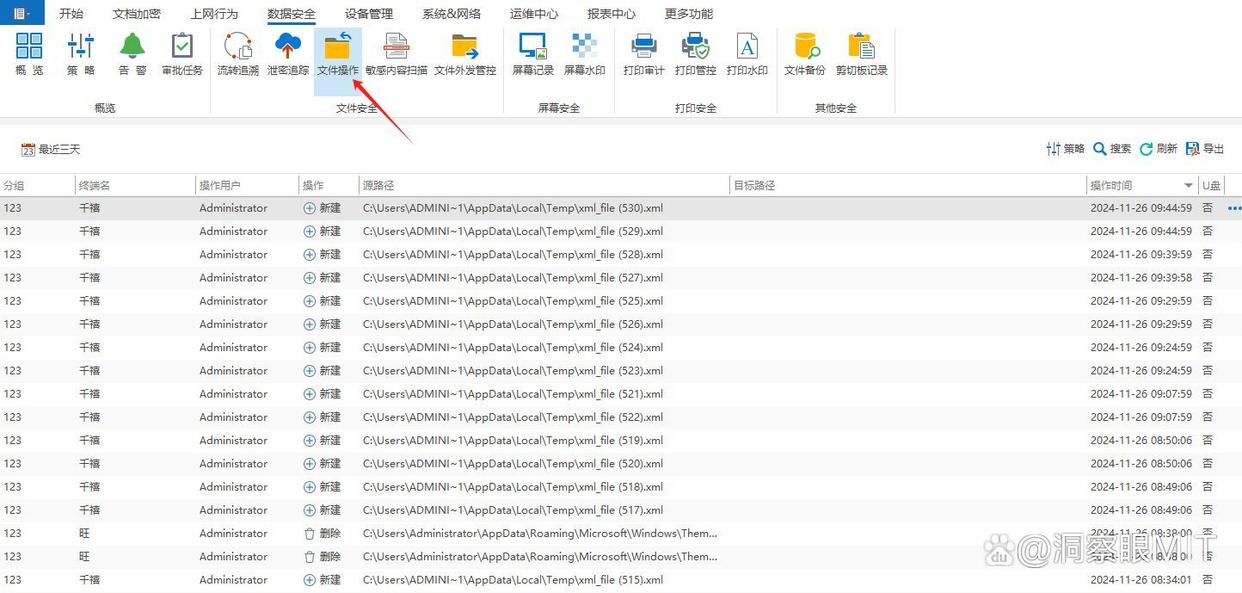

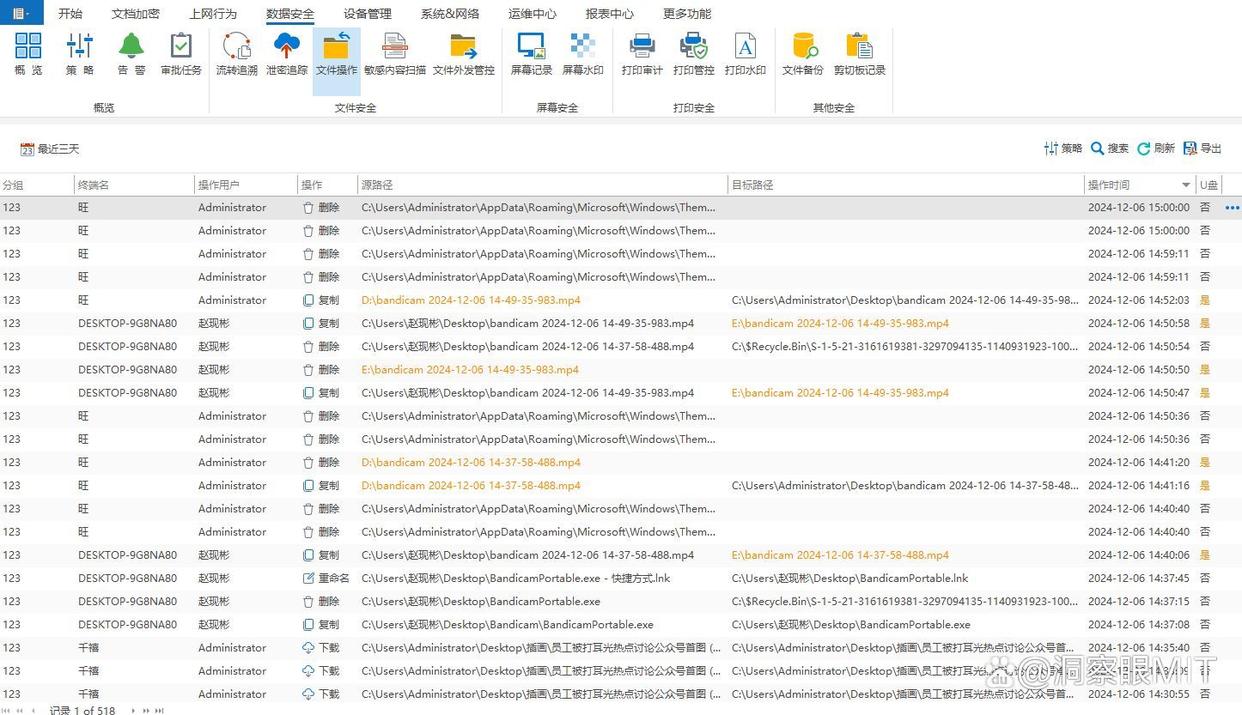

行为审计与监控:实时记录用户对数据的操作行为,像打开、修改、删除、外发等操作都会详细记录在案。一旦出现异常的数据访问情况,管理员可迅速通过审计日志追溯排查,精准定位可能存在的泄密隐患以及相关责任人。

外发管控:当有数据需要外发时,系统能够对外发的数据文件进行严格限制。比如设置外发文件的有效期限、可打开次数、禁止打印复制等条件,并且可以要求接收方进行身份验证等流程,确保外发数据始终处于可控范围,防止在外部流转过程中泄密。

方法二、采用加密技术对数据加密

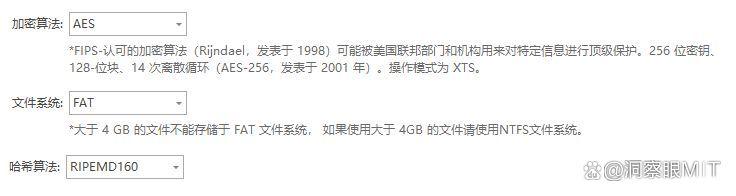

选择合适加密算法:根据数据的敏感程度和使用场景,选用诸如 AES(高级加密标准)、RSA(非对称加密算法)等成熟可靠的加密算法,对重要的数据文件、数据库等进行加密处理,确保数据在存储和传输环节都以密文形式存在,增加破解难度。

全流程加密覆盖:不仅仅是静态存储的数据要加密,对于正在网络中传输的数据,比如通过网络传输协议发送的业务数据、邮件附件等,也要运用加密技术进行保护,实现数据从产生到销毁全生命周期的加密覆盖。

方法三、严格的网络访问控制

防火墙配置:合理配置企业网络防火墙,设置严格的访问规则,只允许授权的 IP 地址、网络端口和协议进行数据交互,对外屏蔽来自外部网络的非法访问请求,阻断潜在的网络攻击和数据窃取途径。

VPN 应用:对于远程办公或需要访问企业内部敏感数据的情况,部署虚拟专用网络(VPN),要求员工通过 VPN 连接进行登录,验证身份后才能访问内部网络资源,确保数据在安全的网络隧道中传输,避免在公网环境下被截获。

方法四、实施数据备份与恢复策略

多副本备份:制定定期的数据备份计划,将重要数据在不同的存储介质、不同的地理位置创建多个副本,比如本地磁盘、外部存储设备以及异地的数据中心等,这样即便某个存储位置出现数据丢失、损坏或泄密情况,也能从其他备份中恢复数据。

备份验证与恢复演练:定期对备份的数据进行完整性、可用性验证,确保备份数据是有效的,并且不定期组织数据恢复演练,模拟真实的数据灾难场景,检验整个恢复流程的顺畅性和效率,保证在关键时刻能够快速恢复数据,避免因数据丢失而造成的泄密风险(例如因急于找回数据而放松安全要求)。

方法五、建立完善的数据分类分级制度

数据分类标准制定:根据数据的来源、性质、用途以及对企业或个人的重要程度等因素,制定清晰的数据分类标准,将数据划分为不同类别,比如商业机密类、客户信息类、普通办公文档类等,便于后续针对性地采取不同的保密措施。

数据分级管理:在分类基础上,进一步对每类数据进行分级,如绝密、机密、秘密、公开等不同级别,明确各级别数据对应的访问范围、操作权限以及保密要求,让数据的管理和保护更加精准、有序。

方法六、做好移动设备管理

设备准入控制:制定严格的移动设备准入规则,只有经过企业授权的移动设备,如智能手机、平板电脑等,才能接入企业网络并访问相关数据。在设备接入时,要进行安全检测,包括设备的安全配置、是否安装有恶意软件等情况排查。

数据同步与传输限制:规范移动设备与企业内部系统之间的数据同步和传输方式,例如通过企业专用的移动应用或者安全的文件传输协议进行操作,限制随意的蓝牙、Wi-Fi 直连等可能存在安全隐患的数据传输途径,同时对传输的数据进行加密处理。

方法七、进行定期的数据安全审计

审计范围确定:明确数据安全审计的范围,涵盖数据的存储、访问、传输、使用等各个环节,对涉及的数据系统、网络设备、应用程序以及用户操作等都要纳入审计范畴,全面掌握数据的动态情况。

审计工具与技术应用:借助专业的数据安全审计工具,利用大数据分析、日志分析等技术手段,对海量的审计数据进行深度挖掘和分析,及时发现诸如异常的数据访问模式、频繁的数据下载行为、未授权的数据操作等潜在的泄密迹象。