本文为您提供 “六种数据防泄密方法全方位解读” 相关的内容,其中有: “数据防泄密方法有哪些?六种数据防泄密方法全方位解读”, 等内容。。文章摘要:

1、数据防泄密方法有哪些?六种数据防泄密方法全方位解读

在这个数字化飞速发展的时代,数据已然成为了企业和个人的 “命脉” 所在,它承载着重要的商业机密、核心技术以及私人隐私等关键信息。

然而数据泄密的风险也如同隐藏在暗处的阴影,时刻威胁着我们的信息安全。

为了帮助大家筑牢数据安全的防线,下面就来为大家分享六个实用的数据防泄密方法,其中不乏一些堪称 “好物” 的得力助手,快来一起看看吧!

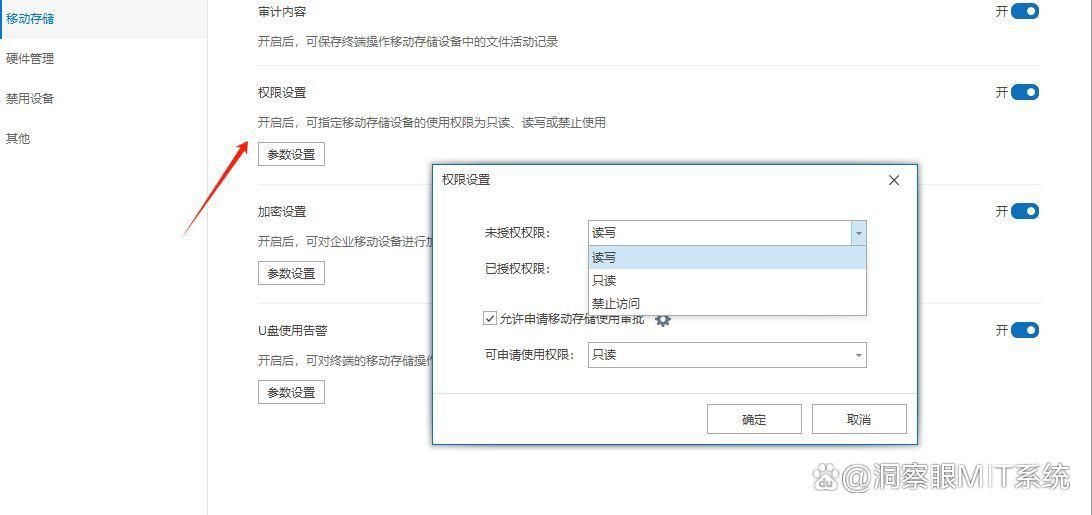

一、部署洞察眼 MIT 系统

透明加密:自动对指定类型的文件(如文档、图纸、代码等)进行加密处理,在授权用户正常使用时,加密和解密过程是透明的,无需手动干预,不影响日常办公效率;而未授权用户即使获取到文件,打开也会是乱码,无法查看其中内容。

细粒度权限控制:可以精确到具体文件、文件夹甚至文件内的某个部分(如文档中的特定段落、表格中的某些数据),设置不同用户的查看、编辑、复制、打印、删除等权限,实现精细化的数据管控。

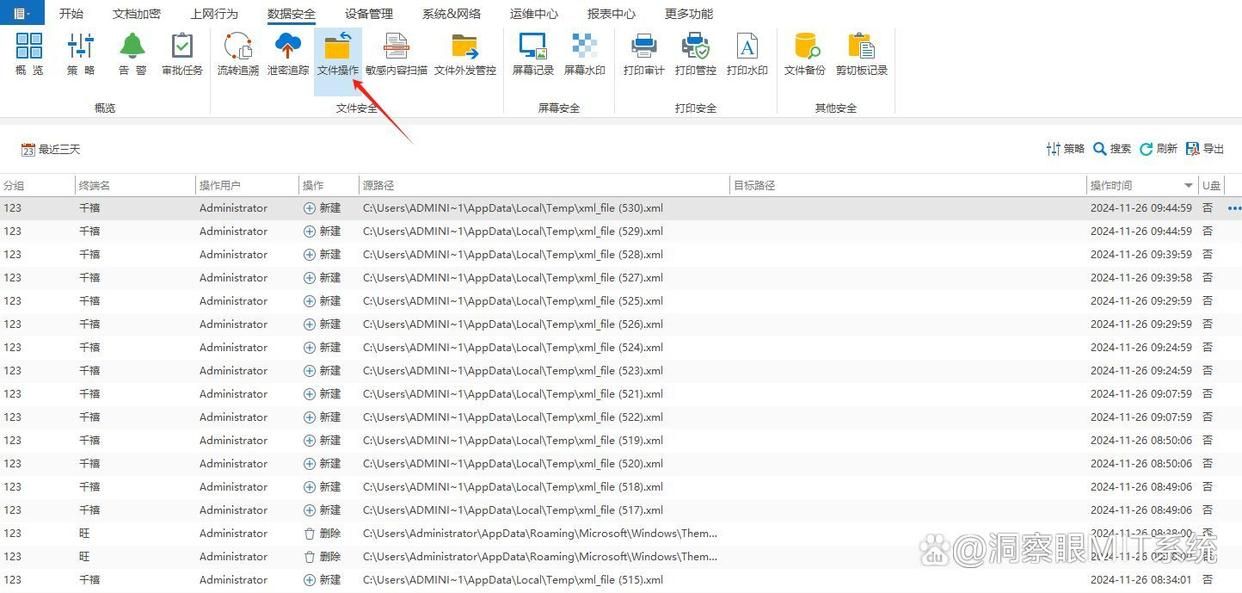

文件操作监控:实时记录员工对文件的所有操作行为,包括打开、关闭、修改、复制、移动、删除等,了解文件的使用轨迹,便于及时发现异常操作情况。

敏感数据自动识别:运用关键字匹配、正则表达式、机器学习等技术,自动识别文件、邮件、聊天记录等内容中包含的敏感信息,如身份证号码、银行卡号、商业机密、研发资料等,无论这些敏感信息是以何种形式出现(明文、加密后隐藏在文档中等),都能精准检测出来。

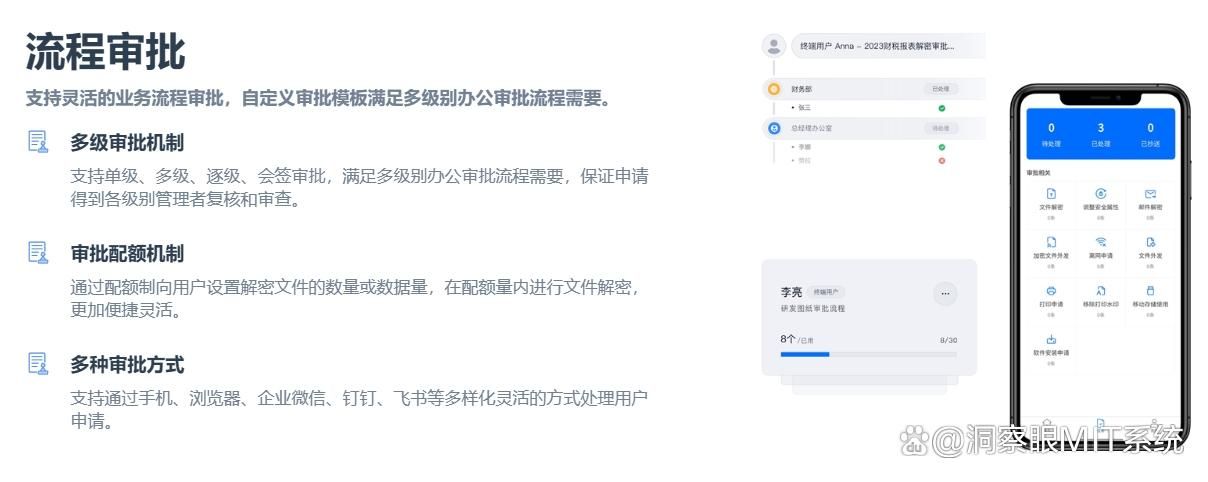

审批流程:当员工需要将含有敏感数据的文件、邮件等外发时,必须先提交外发申请,详细说明外发的原因、对象、用途等信息,经过上级领导或者专门的数据安全管理部门审批通过后,才能进行外发操作,确保外发行为的合规性。

二、采用数据脱敏技术

对于一些需要在特定场景下(如测试环境、数据分析等)使用,但又包含敏感信息的数据,可以运用数据脱敏技术进行处理。通过替换、掩码、乱序等方式,将真实的敏感数据进行变形,比如把客户的身份证号码中间几位数字用星号代替,或者将客户的真实姓名替换成随机生成的代号。这样既能保证数据在一定程度上的可用性,满足业务需求,又能防止因数据流出该场景后被恶意利用,避免因数据泄露对客户隐私等造成损害。

三、标记与水印技术应用

在重要的数据文件(如文档、图片、报表等)上添加可见或不可见的标记与水印。可见水印可以包含版权声明、企业标识、保密字样等明显提示信息,让查看者明确知晓数据的保密性;不可见水印则可嵌入一些隐藏信息,如用户身份、操作时间等,一旦发现数据被非法传播,通过提取水印信息就能追溯到数据的源头和相关责任人。例如,在对外发送的产品设计图纸上添加包含项目编号和接收方信息的不可见水印,若图纸被泄露到外部,可快速锁定泄密环节。

四、定期清理过期数据

定期对企业内部存储的数据进行梳理,识别并清理那些已经过期、不再有使用价值的数据。比如,一些项目结束后遗留的过程性文件、过时的业务报表等,长时间留存这些数据不仅占用存储空间,还可能增加数据泄密的风险。建立合理的数据留存期限规定,按照业务需求和法规要求,及时删除无用数据,减少潜在的数据安全隐患,让数据管理更加精简高效,集中资源保护好有价值的核心数据。

五、利用虚拟桌面基础架构

采用虚拟桌面基础架构,将用户的桌面环境和数据存储在企业的数据中心服务器上,员工通过终端设备远程访问虚拟桌面来进行办公操作。这样一来,数据始终保存在企业内部的安全环境中,即使终端设备出现丢失、被盗等情况,也不会造成数据的直接泄露,因为实际的数据并未存储在终端本地。同时,企业可以更方便地对数据进行集中管理、备份和安全策略的实施,有效提升数据的安全性和管理效率。

六、开展渗透测试与漏洞扫描

定期邀请专业的安全团队或使用专业的安全工具,对企业的网络系统、应用系统以及数据存储环境等进行渗透测试和漏洞扫描工作。渗透测试模拟黑客攻击的方式,尝试发现系统中存在的安全漏洞,如弱密码验证、SQL 注入漏洞、文件上传漏洞等;漏洞扫描则通过自动化工具全面检测系统配置、软件版本等方面可能存在的安全隐患。根据测试和扫描结果及时修复发现的问题,在外部攻击者利用漏洞窃取数据之前,将安全风险消除,保障数据处于安全的环境之中。