文章摘要:在当今数字化时代,企业数据的安全性至关重要。为了确保企业敏感信息不被泄露,采用高效的电脑加密系统成为了不可或缺的一环。一、前期准备1. 系统选择与安装首先,确定您的企业电脑系统是否支持所选择的加密软件。对于洞察眼MIT系统,它支持多种操作系统,包括Windows、macOS等,确保兼容性无忧。下载软件:访问洞察眼MIT系统官方网站,下载最新版本的安装程序。安装软件:按照安装向导提示完成软件的安装过

在当今数字化时代,企业数据的安全性至关重要。为了确保企业敏感信息不被泄露,采用高效的电脑加密系统成为了不可或缺的一环。

一、前期准备

1. 系统选择与安装

首先,确定您的企业电脑系统是否支持所选择的加密软件。对于洞察眼MIT系统,它支持多种操作系统,包括Windows、macOS等,确保兼容性无忧。

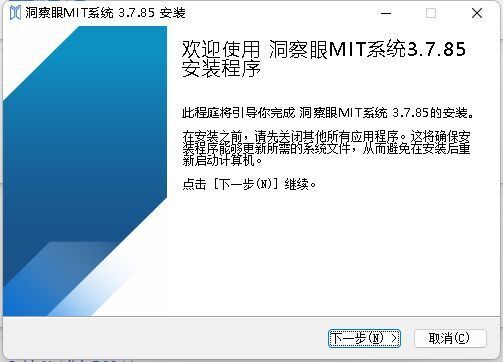

下载软件:访问洞察眼MIT系统官方网站,下载最新版本的安装程序。

安装软件:按照安装向导提示完成软件的安装过程。注意,安装过程中可能需要管理员权限。

2. 评估与规划

需求分析:明确企业哪些数据需要加密保护,以及数据的存储位置、访问权限等。

加密策略制定:根据需求分析结果,制定详细的加密策略,包括加密范围、加密强度、密钥管理等。

二、洞察眼MIT系统配置

1. 管理员端设置

登录管理端:安装完成后,在管理员电脑上登录洞察眼MIT系统的管理端。

配置加密策略:在管理端界面,选择“加密策略管理”,根据企业需求创建新的加密策略。可以设置加密的文件类型、加密强度、访问权限等。

2. 被控端部署

生成被控端软件:在管理端生成被控端软件安装包。

分发与安装:将被控端软件安装包通过邮件、U盘等方式分发到需要加密的企业电脑上,并进行安装。

3. 加密策略应用

策略分发:在管理端选择需要应用加密策略的企业电脑,将策略分发至被控端。

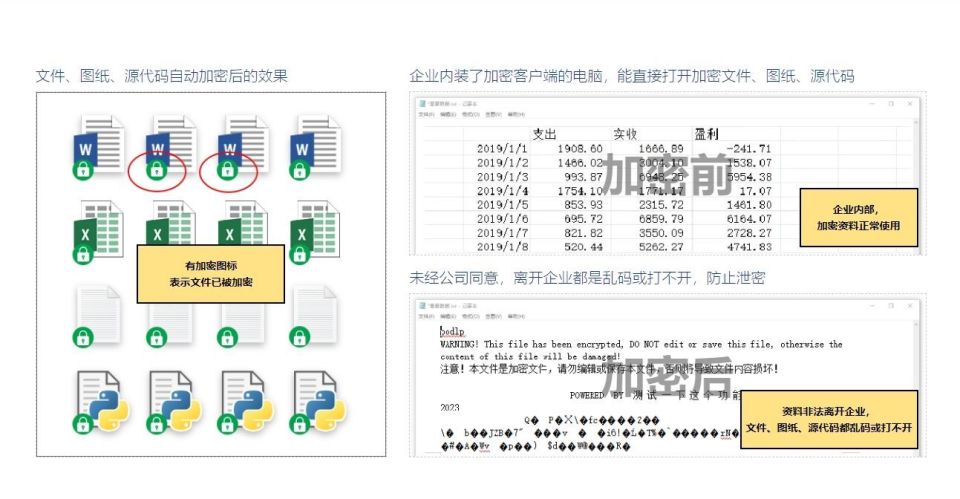

自动加密:被控端接收到加密策略后,将自动对指定文件进行加密处理。用户无需手动操作,加密过程对用户透明。

三、加密效果监控与优化

1. 监控功能

洞察眼MIT系统提供了强大的监控功能,可以实时监控企业电脑的文件操作、外发行为及U盘使用情况。

文件操作记录:记录用户对加密文件的操作行为,如创建、修改、删除等。

外发监控:监控文件通过电子邮件、即时通讯工具等渠道的外发行为。

U盘使用监控:监控U盘等移动存储设备的使用情况,防止数据泄露。

2. 警报与响应

设定警报规则:在管理端设定警报规则,如当检测到异常文件操作或外发行为时,系统自动发送警报通知。

及时响应:管理员收到警报后,可立即登录管理端查看详情,并采取相应的处理措施。

3. 加密策略优化

定期审查:定期审查加密策略的执行情况,确保策略的有效性和适应性。

策略调整:根据实际需求和企业政策的变化,及时调整加密策略,提升数据安全防护水平。